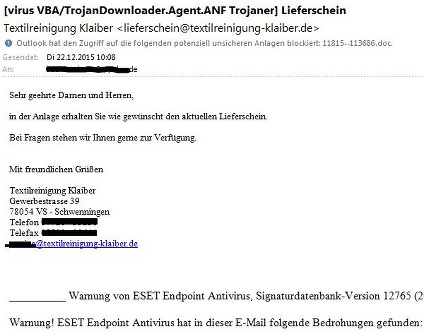

Erst war es nur eine E-Mail, dann kamen immer mehr. Im Betreff steht „Lieferschein“, der Absender: die Textilreinigung Klaiber aus Villingen-Schwenningen in Baden-Württemberg. Wer die E-Mail öffnet, sieht die Adresse des Absenders und den Hinweis „In der Anlage erhalten Sie wie gewünscht den aktuellen Lieferschein“. Doch Achtung: Im Anhang versteckt sich ein Trojaner, der den eigenen PC oder – im schlimmsten Fall – sogar die Computer eines ganzen Unternehmens lahm legen kann.

Klaiber ist Opfer von Hackern geworden, die den Namen des Unternehmens nutzen und nun mithilfe deren E-Mail-Adresse eine Schadsoftware im Internet verteilen. Die Masche ist perfide, denn sie greifen auf tatsächlich existierende E-Mail-Adressen zurück. Auch die in der Mail angegebene Firmenadresse gibt es tatsächlich. Nur: Die E-Mails stammen nicht von der Reinigungsfirma aus dem Schwarzwald.

Opfer von Cyberkriminellen: die Textilreinigung Klaiber

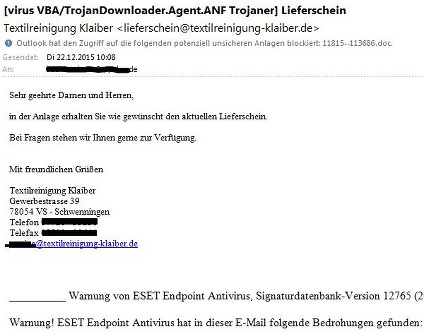

Diese Phishing-E-Mail erreichte die impulse-Redaktion, angeblicher Versender: die Textilreinigung Klaiber.© Screenshot impulse

Das Unternehmen reagierte prompt und warnt auf der Firmenhomepage inzwischen selbst vor den Betrügern und den E-Mails mit dem Betreff „Lieferschein“. „Diese Email wird -nicht- von der „Textilreinigung Klaiber“ versendet!“, heißt es auf der Webseite in großen Buchstaben. „Bitte öffnen Sie nicht den Dateianhang, da dieser Schadsoftware beinhaltet!“ Die Firma war am Vormittag – vermutlich aufgrund der vielen Nachfragen wegen der Spam-E-Mails – nicht zu erreichen.

Viele Empfänger tappen in die Falle

Die Firma ist längst nicht die einzige, die derzeit von diesem Problem betroffen ist. impulse erreichten in jüngster Zeit auch zahlreiche andere E-Mails mit Trojanern im Anhang, die stets scheinbar von einem tatsächlich existierenden Unternehmen stammen.

Etwa 40 Prozent aller Adressaten, so schätzt der Duisburger IT-Sicherheitsexperte Edgar Scholl, klickten Betrüger-Mails wie die der Schwenninger Textilreinigung an – und öffneten damit auch „ein Einfalltor für Schadsoftware und Spähprogramme“, die entweder direkt in der elektronischen Nachricht enthalten oder mit ihr verknüpft sind.

Scholls einfacher Tipp, wenn dubiose Rechnungs- oder Lieferschein-Mails hineinflattern: „Ist nichts bestellt worden, sollte man auch nichts anklicken.“ Und die Mail ganz schnell löschen – am besten, ohne sie zu öffnen.

E-Mail-Spoofing

Der Begriff, auch Phishing genannt, bezeichnet die Fälschung eines E-Mail-Headers. Diese falschen Informationen beim Absender oder im Betreff sollen den Empfänger der E-Mail zum Öffnen der Nachricht oder des Anhangs bewegen, der Schadsoftware beinhalten kann. Betrüger versuchen auf diesem Weg auch, an sensible Daten wie Accountkennwörter und Kreditkartendaten zu kommen.

Opfer von Hackern sind oft kleine Firmen

Gerade in kleinen Betrieben werde das Thema IT-Sicherheit jedoch oft „nur homöopathisch behandelt“, sagt Scholl. „Da kümmert sich der Schwager oder der Neffe um den professionellen Webauftritt des Unternehmens und verwaltet die Passwörter“ – Idealbedingungen für Hacker.

So suchten sich Hacker besonders gerne kleine Unternehmen als Ziel für ihre Attacken, „weil die Hürde bei diesen Unternehmen viel geringer ist als bei großen Konzernen“.

Ist das Mailkonto einmal geknackt worden, sollten Unternehmer sofort reagieren und laut dem Experten drei Schritte beachten:

1. Passwörter ändern – und zwar alle!

Das kann mitunter schwierig werden, wenn die Kriminellen die Passwörter bereits eigenmächtig ausgetauscht haben. Alle Provider haben auf ihrer Seite jedoch Optionen wie „Passwort vergessen“ oder „Zugangsdaten vergessen“ platziert, über die sich Kennwörter mithilfe von Sicherheitsfragen wie der Eingabe von persönlichen Daten zurücksetzen lassen.

Es gibt Online-Dienste, mit denen sich innerhalb von einem Tag Passwörter entschlüsseln lassen. „Diese Anwendungen funktionieren problemlos bis zu einer Länge von 16 Zeichen“, sagt Scholl. „Danach würde die Rechenkapazität zum Entschlüsseln zu hoch werden.“ Ein sicheres Passwort sollte seiner Meinung nach deshalb mindestens 17 Zeichen lang sein – und Sonderzeichen und Zahlen enthalten.

Der IT-Sicherheitsexperte rät außerdem betroffenen Unternehmen nicht nur die Mail-Passwörter, sondern am besten auch alle anderen Zugänge zur Webseite mit neuen Passwörtern zu versehen. „Vor allem, wenn sie identisch oder ähnlich zum geknackten Passwort sind.“

2. Polizei verständigen!

Wichtig hier: Anzeige erstatten – notfalls gegen Unbekannt. In fast jeder größeren Stadt unterhalten die Stellen der Kriminalpolizei außerdem spezielle Fachabteilung für Cyberkriminalität. Dort wissen die Beamten in der Regel von ähnlichen Fällen und können Verhaltenstipps geben.

3. E-Mail-Dienst informieren!

E-Mail-Provider haben die Möglichkeit, Datenverkehr zu blockieren, der von einer Betrüger-Mail ausgeht. Auf diese Weise lassen sich die Folgen der Attacke zumindest etwas eindämmen. Darüber hinaus schadet die geknackte Mailadresse auch der Reputation des Unternehmens, vor allem wenn sie zu lange Zeit für Spam-Mails missbraucht wird.

So pflegen mehrere internationale Anbieter sogenannte „Realtime Blacklists“, auf denen sie dubiose Mailadressen in Listen sammeln und diese den E-Mail-Anbietern zur Verfügung stellen. Steht die eigene Mailadresse auf einer der Listen, landet die eigene elektronische Post beim Empfänger für gewöhnlich im Spamordner – „normale Kunden können Sie dann eigentlich nicht mehr erreichen“, sagt Scholl.

Ob Ihre Domain auf einer der Sperrlisten steht, können Sie im kostenlosen Schnellcheck auf der Seite des IT-Nachrichtenportals Heise oder über die US-Plattform Mxtools abfragen. Um von den Listen entfernt zu werden, sollten Sie Ihren Provider oder einen Profi um Rat fragen.

- impulse

- Copyright: impulse

Erst war es nur eine E-Mail, dann kamen immer mehr. Im Betreff steht "Lieferschein", der Absender: die Textilreinigung Klaiber aus Villingen-Schwenningen in Baden-Württemberg. Wer die E-Mail öffnet, sieht die Adresse des Absenders und den Hinweis "In der Anlage erhalten Sie wie gewünscht den aktuellen Lieferschein". Doch Achtung: Im Anhang versteckt sich ein Trojaner, der den eigenen PC oder – im schlimmsten Fall - sogar die Computer eines ganzen Unternehmens lahm legen kann.

Klaiber ist Opfer von Hackern geworden, die den Namen des Unternehmens nutzen und nun mithilfe deren E-Mail-Adresse eine Schadsoftware im Internet verteilen. Die Masche ist perfide, denn sie greifen auf tatsächlich existierende E-Mail-Adressen zurück. Auch die in der Mail angegebene Firmenadresse gibt es tatsächlich. Nur: Die E-Mails stammen nicht von der Reinigungsfirma aus dem Schwarzwald.

Opfer von Cyberkriminellen: die Textilreinigung Klaiber

[caption id="attachment_2173043" align="alignleft" width="424"] Diese Phishing-E-Mail erreichte die impulse-Redaktion, angeblicher Versender: die Textilreinigung Klaiber.[/caption]

Das Unternehmen reagierte prompt und warnt auf der Firmenhomepage inzwischen selbst vor den Betrügern und den E-Mails mit dem Betreff "Lieferschein". "Diese Email wird -nicht- von der "Textilreinigung Klaiber" versendet!", heißt es auf der Webseite in großen Buchstaben. "Bitte öffnen Sie nicht den Dateianhang, da dieser Schadsoftware beinhaltet!" Die Firma war am Vormittag – vermutlich aufgrund der vielen Nachfragen wegen der Spam-E-Mails – nicht zu erreichen.

Viele Empfänger tappen in die Falle

Die Firma ist längst nicht die einzige, die derzeit von diesem Problem betroffen ist. impulse erreichten in jüngster Zeit auch zahlreiche andere E-Mails mit Trojanern im Anhang, die stets scheinbar von einem tatsächlich existierenden Unternehmen stammen.

Etwa 40 Prozent aller Adressaten, so schätzt der Duisburger IT-Sicherheitsexperte Edgar Scholl, klickten Betrüger-Mails wie die der Schwenninger Textilreinigung an – und öffneten damit auch „ein Einfalltor für Schadsoftware und Spähprogramme“, die entweder direkt in der elektronischen Nachricht enthalten oder mit ihr verknüpft sind.

Scholls einfacher Tipp, wenn dubiose Rechnungs- oder Lieferschein-Mails hineinflattern: „Ist nichts bestellt worden, sollte man auch nichts anklicken.“ Und die Mail ganz schnell löschen – am besten, ohne sie zu öffnen.

Opfer von Hackern sind oft kleine Firmen

Gerade in kleinen Betrieben werde das Thema IT-Sicherheit jedoch oft „nur homöopathisch behandelt“, sagt Scholl. „Da kümmert sich der Schwager oder der Neffe um den professionellen Webauftritt des Unternehmens und verwaltet die Passwörter“ – Idealbedingungen für Hacker.

So suchten sich Hacker besonders gerne kleine Unternehmen als Ziel für ihre Attacken, „weil die Hürde bei diesen Unternehmen viel geringer ist als bei großen Konzernen“.

Ist das Mailkonto einmal geknackt worden, sollten Unternehmer sofort reagieren und laut dem Experten drei Schritte beachten:

1. Passwörter ändern – und zwar alle!

Das kann mitunter schwierig werden, wenn die Kriminellen die Passwörter bereits eigenmächtig ausgetauscht haben. Alle Provider haben auf ihrer Seite jedoch Optionen wie „Passwort vergessen“ oder „Zugangsdaten vergessen“ platziert, über die sich Kennwörter mithilfe von Sicherheitsfragen wie der Eingabe von persönlichen Daten zurücksetzen lassen.

Es gibt Online-Dienste, mit denen sich innerhalb von einem Tag Passwörter entschlüsseln lassen. „Diese Anwendungen funktionieren problemlos bis zu einer Länge von 16 Zeichen“, sagt Scholl. „Danach würde die Rechenkapazität zum Entschlüsseln zu hoch werden.“ Ein sicheres Passwort sollte seiner Meinung nach deshalb mindestens 17 Zeichen lang sein – und Sonderzeichen und Zahlen enthalten.

Der IT-Sicherheitsexperte rät außerdem betroffenen Unternehmen nicht nur die Mail-Passwörter, sondern am besten auch alle anderen Zugänge zur Webseite mit neuen Passwörtern zu versehen. „Vor allem, wenn sie identisch oder ähnlich zum geknackten Passwort sind.“

2. Polizei verständigen!

Wichtig hier: Anzeige erstatten – notfalls gegen Unbekannt. In fast jeder größeren Stadt unterhalten die Stellen der Kriminalpolizei außerdem spezielle Fachabteilung für Cyberkriminalität. Dort wissen die Beamten in der Regel von ähnlichen Fällen und können Verhaltenstipps geben.

3. E-Mail-Dienst informieren!

E-Mail-Provider haben die Möglichkeit, Datenverkehr zu blockieren, der von einer Betrüger-Mail ausgeht. Auf diese Weise lassen sich die Folgen der Attacke zumindest etwas eindämmen. Darüber hinaus schadet die geknackte Mailadresse auch der Reputation des Unternehmens, vor allem wenn sie zu lange Zeit für Spam-Mails missbraucht wird.

So pflegen mehrere internationale Anbieter sogenannte „Realtime Blacklists“, auf denen sie dubiose Mailadressen in Listen sammeln und diese den E-Mail-Anbietern zur Verfügung stellen. Steht die eigene Mailadresse auf einer der Listen, landet die eigene elektronische Post beim Empfänger für gewöhnlich im Spamordner – „normale Kunden können Sie dann eigentlich nicht mehr erreichen“, sagt Scholl.

Ob Ihre Domain auf einer der Sperrlisten steht, können Sie im kostenlosen Schnellcheck auf der Seite des IT-Nachrichtenportals Heise oder über die US-Plattform Mxtools abfragen. Um von den Listen entfernt zu werden, sollten Sie Ihren Provider oder einen Profi um Rat fragen.